En el siguiente artículo nos proponemos sugerirte algunas buenas prácticas de seguridad en servidores Cloud VPS y Servidores Dedicados Windows, para que evites ataques o ingresos no deseados, siempre y cuando lo administres tu mismo.

Los servicios administrados por WNPower, de base, se configuran con las prácticas más abajo mencionadas, por lo que éste artículo es de sumo interés para aquellos usuarios que administren sus propios servidores.

- Deshabilitar el compartir archivos e impresoras en las propiedades de red.

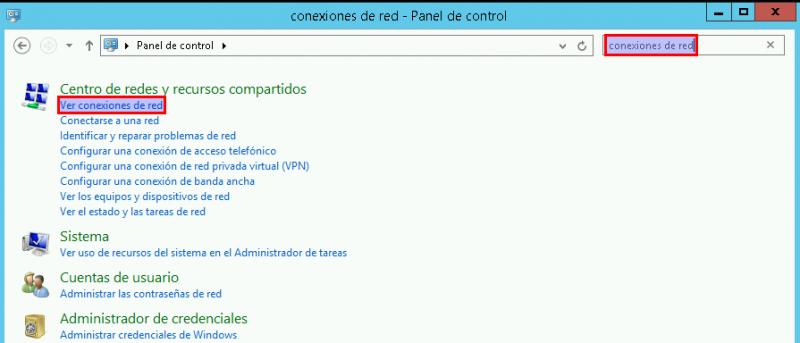

Para ello ve a "Panel de control" > Buscar "Conexiones de red" y haz clic en "Ver conexiones de red":

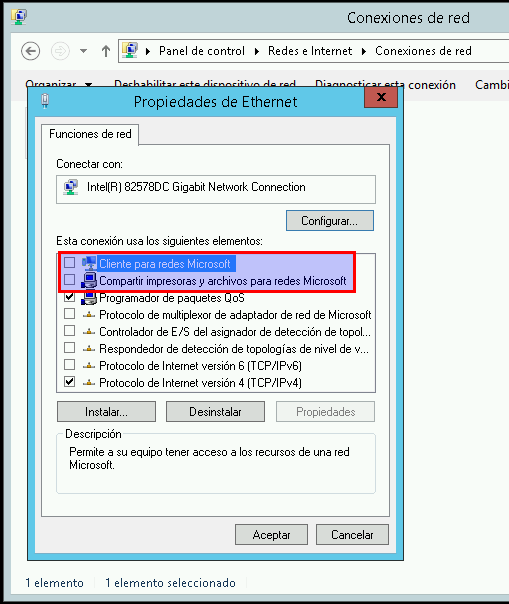

Luego haz clic derecho en la placa de red principal y después en "Propiedades". Destilda "Cliente para redes Microsoft" y "Compartir impresoras y archivos para redes Microsoft".

IMPORTANTE: Verifica bien haber destildado las opciones mencionadas y no otras antes de dar clic en "Aceptar". De lo contrario podrías perder conectividad al servidor.

- Para protección extra deshabilita el servicio de SAMBA v1

Abre una consola PowerShell y ejecuta:

Para Windows 2008R2:

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

Para Windows 2012R2 o superior:

-

Set-SmbServerConfiguration -EnableSMB1Protocol $false -Force

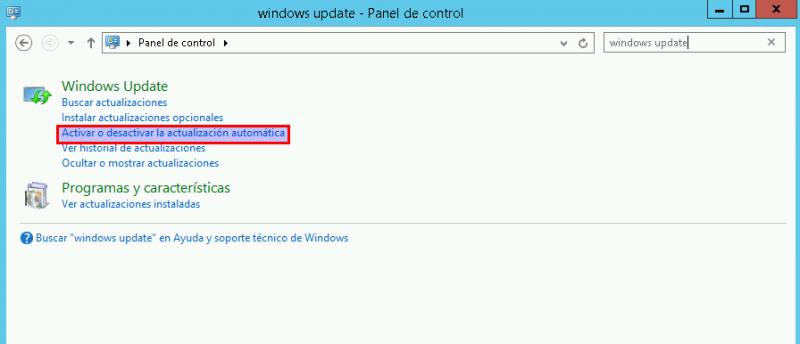

- Finalmente, es recomendable tener siempre activo Windows Update.

Ingresa al Panel de Control, busca "Windows Update" y ve a "Activar o desactivar la actualización automática".

IMPORTANTE: Ten en cuenta que las actualizaciones automáticas se ejecutarán con regularidad y es posible que reinicien el servidor sin confirmación.

- Cambiar el puerto RDP

IMPORTANTE: Antes de realizar el cambio de puerto asegúrate de que esté abierto en el Firewall. Esto se puede hacer desde GUI o desde línea de comando.

Elige el nuevo puerto RDP, aquí utilizaremos el puerto 20389 como ejemplo. Tu puedes usar cualquier otro siempre y cuando sea válido y no esté ocupado por otro servicio.

Agrega la regla en el Firewall mediante el siguiente comando desde CMD o PowerShell:

netsh advfirewall firewall add rule name="RDP Puerto alternativo" dir=in localport="20389" protocol=tcp action=allow

Ahora cambia el valor correspondiente del registro ejecutando el siguiente comando en PowerShell:

Set-ItemProperty -Path HKLM:\SYSTEM\CurrentControlSet\Control\Terminal*Server\WinStations\RDP-TCP\ -Name PortNumber -Value 20389

Solo resta reiniciar el servidor y luego conectarse con el nuevo puerto, ejemplo: 8.8.8.8:20389. - Utilizar la Protección VPN de WNPower para conectarte por RDP a tu Servidor

En WNPower somos conscientes de tu seguridad y desarrollamos un servicio de VPN que protege tu login RDP pese a que hayas cambiado el puerto por defecto, para que estés seguro de que solo tu puedas acceder. Ver más.

¡Esperamos haberte podido ayudar!

Comentarios

0 comentarios

Inicie sesión para dejar un comentario.